Haciendo clic en los distintos elementos del panel Programas maliciosos o en Aplicaciones maliciosas dentro del panel Clasificación de todos los programas ejecutados y analizados, se mostrará el listado de las amenazas encontradas en los equipos protegidos con Adaptive Defense 360.

Sobre el listado se aplicarán de forma automática diversos filtros en función de la zona del panel seleccionada.

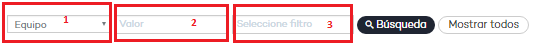

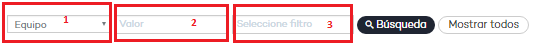

En la parte superior se encuentra la herramienta de búsqueda:

El filtro (1) restringe la búsqueda indicada en la caja de texto de escritura situado a su derecha al campo seleccionado:

Equipo: la cadena de búsqueda se aplicará sobre el nombre del equipo.

Nombre: la cadena de búsqueda se aplicará sobre el nombre del malware.

Fecha: la cadena de búsqueda se aplicará sobre la fecha de la detección.

El filtro (3) muestra las amenazas que satisfagan los criterios seleccionados:

Ejecutado: el malware se llegó a ejecutar y equipo está infectado.

No Ejecutado: malware detectado por la protección contra vulnerabilidades.

Bloqueado: malware conocido por Adaptive Defense 360 y bloqueada su ejecución.

Permitido por el usuario: malware conocido por Adaptive Defense 360 pero su ejecución fue permitida por el usuario.

Acceso a ficheros de datos: el malware realizó accesos a disco para recoger información del equipo o para crear ficheros y los recursos necesarios para su ejecución

Comunicaciones: el malware abrió sockets de comunicación con cualquier máquina, incluido localhost

Eliminado.

Desinfectado: el fichero fue desinfectado por el antivirus.

Enviado a cuarentena: el fichero no es desinfectable y se envió a cuarentena.

Los campos de la tabla son los siguientes:

Equipo: dispositivo donde se realizó la detección.

Nombre: nombre del malware.

Ruta: ruta completa donde reside el fichero infectado.

Estado: el malware se llegó a ejecutar y el equipo puede estar infectado.

Accede a datos: indica si la amenaza envía o recibe datos de otros equipos.

Comunica con el exterior: la amenaza se comunica con equipos remotos para enviar o recibir datos.

Acción: acción aplicada sobre el malware (bloquear, permitir, enviar a cuarentena, eliminar, desinfectar, permitir por el usuario,…)

Fecha: fecha de la detección del malware en el equipo.